数据库

Drawable

react.js

虚拟机

球形消息传递

哈希算法

流程图

ida

web开发

shell入门

filter

SpringBoot配置文件

memory

赋值运算符

图像视图

图像按钮

希尔排序

C51

Error

敏捷团队

ATF(TF-A) EL3 SPMC威胁模型-安全检测与评估

相关文章

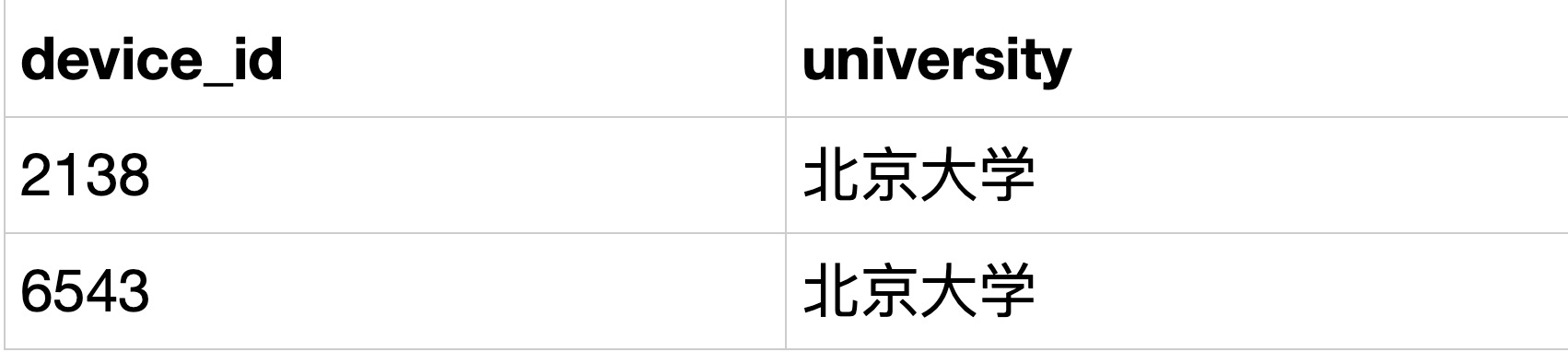

SQL6 查找学校是北大的学生信息

描述

题目:现在运营想要筛选出所有北京大学的学生进行用户调研,请你从用户信息表中取出满足条件的数据,结果返回设备id和学校。 示例:user_profile

iddevice_idgenderageuniversityprovince12138male21北京大学Beijing23214male…

分享芯片行业有趣的小知识

随着拜登签署《芯片与科学家法案》,全球芯片争夺战进一步升温,我国芯片市场再次面临霸权主义的挑战。尽管困难重重,我们决不会停止在芯片领域的探索与发展,这彰显了芯片对国家的至关重要性。除了其重要性,芯片还有许多…

Transformers库中的pipeline模块支持的NLP任务

Transformers库中的pipeline模块支持的NLP任务 Transformers库中的pipeline模块支持以下的NLP任务:

Text Classification(文本分类):文本分类任务,比如情感分析, toxicity检测等。Token Classification(标记分类): 序列标记任务,比如命名实体识别, 部分性提取等。Question Ans…

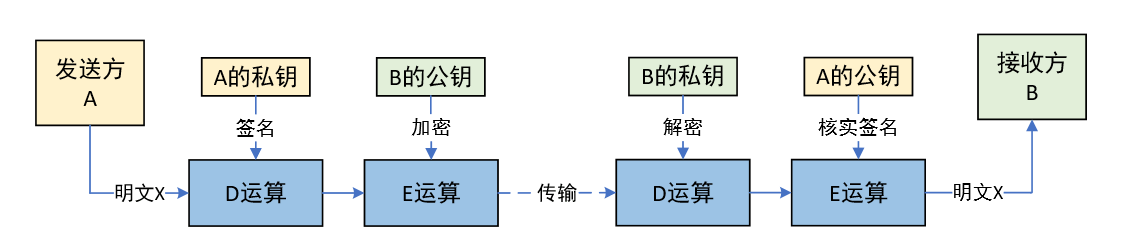

嵌入式基础知识-信息安全与加密

本篇来介绍计算机领域的信息安全以及加密相关基础知识,这些在嵌入式软件开发中也同样会用到。

1 信息安全

1.1 信息安全的基本要素

保密性:确保信息不被泄露给未授权的实体。包括最小授权原则、防暴露、信息加密、物理加密。完整性:保证数…

1-09 Rocky Linux切换yum源

AlmaLinux OS和Rocky Linux切换yum源

Rocky Linux切换yum源

默认情况下,Rocky Linux使用CentOS的官方yum源,但是由于CentOS 8的停止支持,用户可能需要切换到其他可用的yum源。以下是切换yum源的步骤:

备份当前的yum源配置文件 …

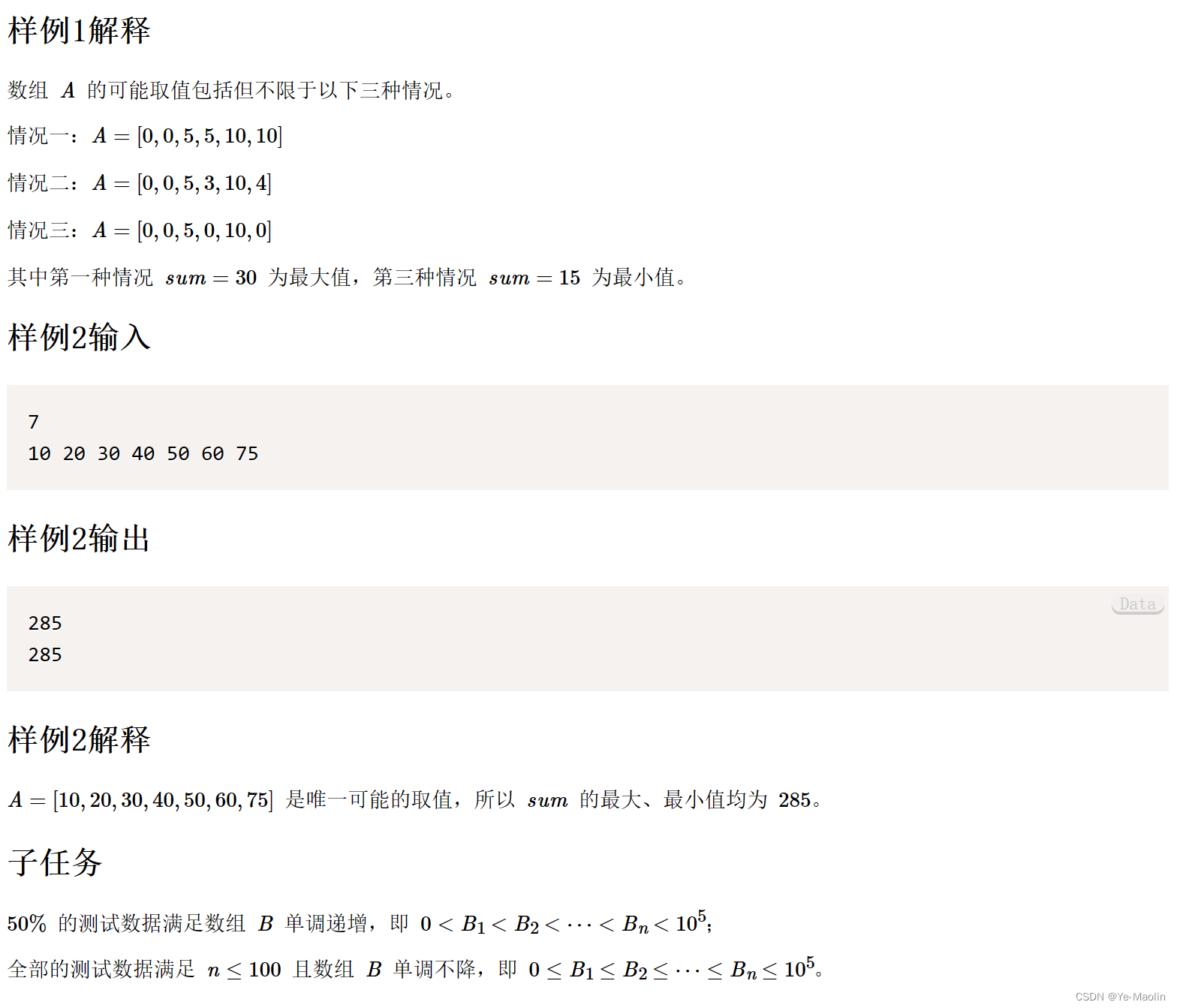

CSP 202109-1 数值推导

答题 一眼看上去好像有点复杂,稍微想一下就知道,最大值就是把所有B加起来,最小值就是把不重复的B加起来,用set搞定不重复的元素

#include<iostream>

#include<set>

using namespace std;

int main(){int n,max0,min0…

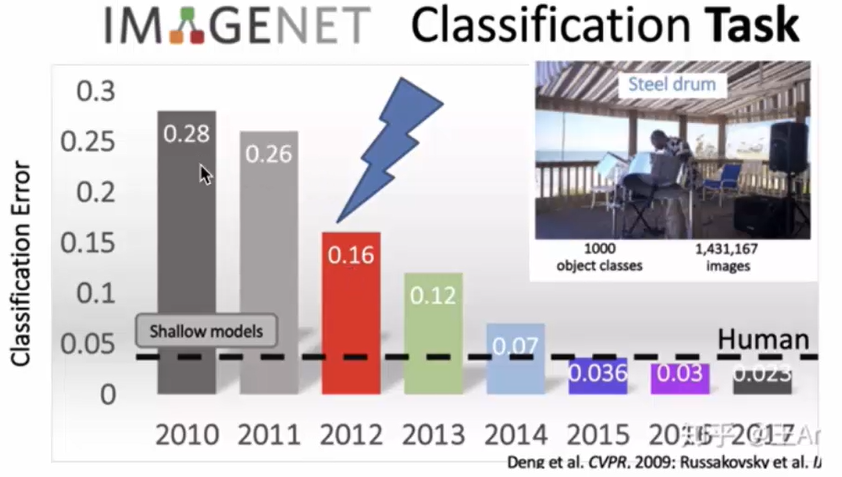

计算机视觉 01(介绍)

一、深度学习

1.1 人工智能 1.2 人工智能,机器学习和深度学习的关系

机器学习是实现人工智能的一种途径,深度学习是机器学习的一个子集,也就是说深度学习是实现机器学习的一种方法。与机器学习算法的主要区别如下图所示[参考:黑…